باريس (د. ب. أ) : يعد الهاتف المحمول الذي تحتفظ به في جيبك امتدادا لك، حيث أنه يحتوي على كل ما يخصك بدءا من الصور الشخصية ومقاطع الفيديو الخاصة بك، وانتهاء ببياناتك الخاصة وبريدك الإلكتروني وقوائم أصدقائك ومعارفك. كما يحتوي الهاتف المحمول على بيانات مهمة يمكن أن يستغلها قراصنة الانترنت في سرقتك أو الإضرار بك، ولذلك يتعين على كل شخص أن يتخذ كافة الإجراءات اللازمة لحماية هاتفه المحمول قدر المستطاع.

ورغم أن الهاتف يمكن أن يتعرض للخطر في أي مكان، إلا أنه يكون مهددا بصفة خاصة أثناء السفر والرحلات. ويقدم الموقع الإلكتروني "سينيت" سلسلة من النصائح التي يتعين الالتزام بها من أجل حماية البيانات الشخصية على الهاتف المحمول أثناء السفر:

· أولا: تنظيف الهاتف وتحديث نظام التشغيل: يتعين التأكد من تحديث أنظمة التشغيل على الهاتف لأن الأنظمة القديمة قد تحتوي على ثغرات أمنية يمكن استغلالها بواسطة قراصنة الانترنت، وكذلك يتعين مسح أي تطبيقات غير مستخدمة على الجهاز، لأن بعض التطبيقات تكون مزودة بخاصية التعقب وتحديد المواقع أو تجمع بيانات شخصية خاصة بالمستخدم، وبالتالي فلا يوجد داع للمخاطرة بوصول هذه البيانات إلى الأيدي الخاطئة.

· ثانيا: تنشيط خاصية كلمات المرور والبصمة البيومترية: لا يعتمد حوالي ثلث مستخدمي الهواتف الذكية على خاصية كلمات المرور للدخول على هواتفهم. ويقول مايكل كايزر مدير التحالف الوطني للأمن الإلكتروني وهو مؤسسة أمريكية غير ربحية تهدف إلى حماية مستخدمي الانترنت إن كلمات المرور هي حصن الدفاع الأول لحماية بياناتك في حالة تعرض هاتفك للسرقة. ولذلك من الأفضل تنشيط خاصية كلمة المرور الموجودة على الهاتف أو نظام التعرف على المستخدم عبر بصمة الأصابع في حالة وجوده على الجهاز.

· ثالثا: إغلاق تطبيقات التعقب وتحديد المواقع وإعادة ضبط إعدادات الخصوصية على الهاتف: رغم أن تطبيقات تحديد المواقع تنطوي على أهمية كبيرة في كثير من الأحيان إلا أنه لا داع لتشغيلها طوال الوقت لاسيما في أوقات الرحلات والسفر. كما ينبغي تعديل إعدادات الخصوصية في حساباتك على مواقع التواصل الاجتماعي، لأن أي معلومات شخصية قد تصل إلى قراصنة الانترنت عن طريق الخطأ رغم أنها كانت تستهدف في الأساس دائرة أصدقائك ومعارفك.

· رابعا الاحتفاظ بنسخة احتياطية من بياناتك: قبل أن تسافر في رحلتك، ينبغي أن تحتفظ بنسخة احتياطية من قائمة جهات الاتصال والصور الرقمية ومقاطع الفيديو بحيث يستطيع المستخدم استرجاع هذه البيانات بسهولة في حالة تعرض الجهاز للسرقة.

· خامسا احذر من الشبكات المحلية اللاسلكية في الأماكن العامة: عند السفر للخارج، يكون استخدام الشبكات المحلية اللاسلكية في الأماكن العامة أوفر من استخدام خدمات الانترنت المدفوعة على الهاتف، غير أن هذه الشبكات تشكل مصدر تهديد للهاتف خاصة إذا كانت غير محمية بواسطة كلمة مرور حيث يستطيع قراصنة الانترنت اختراق هذه الشبكات وسرقة كلمات المرور وأرقام بطاقات الائتمان وغيرها من البيانات الشخصية على الهاتف.

· سادسا إغلاق خاصية البلوتوث والاتصال بالشبكات المحلية اللاسلكية في حالة عدم استخدامها: في حالة عدم إغلاق خاصتي الاتصال عن طريق البلوتوث والواي فاي على الهاتف، فإن الجهاز يكون في حالة بحث مستمر عن شبكات مفتوحة للاتصال بها، وهو ما قد يسفر عن إمكانية تحديد موقع المستخدم كما أنه يستنفد طاقة الجهاز.

· سابعا تنشيط خاصية "اعثر على هاتفي" التي يمكن في تحديد موقع الجهاز في حالة تعرضه للسرقة أو الفقد، وكذلك خاصية "مسح البيانات عن بعد" التي يمكن الاستفادة منها في مسح البيانات الشخصية الموجودة على الجهاز عن بعد في حالة ضياعه، بحيث لا يستطيع أي شخص الاطلاع عليها أو الاستفادة منها. ويلاحظ أن هاتين الخاصيتين لا تعملان إلا في حالة تنشيطها على الجهاز أولا.

أهم الأنباء

النتائج 71 إلى 80 من 138

-

June 27th, 2016, 22:37 #71

نصائح لتجنب سرقة المعلومات الشخصية من هاتفك

نصائح لتجنب سرقة المعلومات الشخصية من هاتفك

-

July 11th, 2016, 19:43 #72عضو متميز

- تاريخ التسجيل

- Sep 2010

- الدولة

- السعودية، شقراء

- العمر

- 42

- المشاركات

- 703

- معدل تقييم المستوى

- 38

أوباما: على الإدارة الأمريكية تطوير ممارساتها في مجال أمن الإنترنت

مدريد (رويترز) - قال الرئيس الأمريكي باراك أوباما يوم الأحد إن على الحكومة الأمريكية تطوير ممارساتها في مجال أمن الإنترنت خاصة في عصر الهواتف الذكية وغيرها من التقنيات مشيرا إلى استهداف قراصنة للبيت الأبيض.

أوباما: على الإدارة الأمريكية تطوير ممارساتها في مجال أمن الإنترنت

مدريد (رويترز) - قال الرئيس الأمريكي باراك أوباما يوم الأحد إن على الحكومة الأمريكية تطوير ممارساتها في مجال أمن الإنترنت خاصة في عصر الهواتف الذكية وغيرها من التقنيات مشيرا إلى استهداف قراصنة للبيت الأبيض.

وقال أوباما في مؤتمر صحفي في مدريد "أنا قلق بهذا الصدد. لا أعتقد أننا بأفضل حال في هذا المجال. علينا أن نطور من أنفسنا ونتعلم من أخطائنا."

وأضاف "نعلم أننا تعرضنا في البيت الأبيض (لعمليات) تسلل من جانب" قراصنة انترنت.

وأثيرت مخاوف بشأن أمن المعلومات في الحكومة الأمريكية بعد أن قال رئيس مكتب التحقيقات الاتحادي (إف.بي.آي) إن خدمات البريد الإلكتروني لمرشحة الرئاسة هيلاري كلينتون ربما اختُرقت من جانب غرباء حينما كانت وزيرة للخارجية.

أمن الإنترنت:

ويكيبيديا : أمن الإنترنت (بالإنجليزية: Internet Security) عندما يتصل الكمبيوتر لديك بالشبكة ويبدأ التواصل مع الآخرين،

أمن الإنترنت فإنه معرض للخطر - والخطر هنا يشمل الضرر المتأتي على الإنسان من سرقة معلومة أو نشر معلومة أو اي كان ذا الضرر. المجازى شرعيا أو أخلاقيا. ومن هنا يأتي دور الحماية، بكل أشكالها. كما أن طرق الاختراق كثيرة فإن طرق الحماية أيضا كثيرة وتأتي من الاحتمالات المتوقعة من بعض الهكر. وكما تأتي الحماية من بعض برامج الحماية، تأتي معها ملفات خبيثة، يتم استقلالها من طرف مبرمجين يديرون تصرفها عكس ماهي مكتوبة لها أصلا، والحماية في الأنترنت محصورة كلها في البرامج اي لا دخل للهاردوير (آليات) في شأنها. إلا إذا كان الهاردوير فيه حماية خاصة، يأتي اختراق من طرف أخر يمسى بـ هكر يحمل نفس الهاردوير. وبما أن البرامج تكتب كلها بلغة الكبيوتر سواء كانت هذه اللغة فردية أو لغة تجميع، أو لغة رقاقة معينه، فإن المعالج أو الرقاقة هي من تحلل مادة هذه اللغة، بمعطيات أصحاب الرقاقات، فنادر ما يتم كشف اختراق لهكر يستخدم رقاقة معينه لاختراق معين.

يعني أمن المعلومات إبقاء معلوماتك تحت سيطرتك المباشرة والكاملة، أي بمعنى عدم إمكانية الوصول لها من قبل أي شخص آخر دون إذن منك، وان تكون على علم بالمخاطر المترتبة عن السماح لشخص ما بالوصول إلى معلوماتك الخاصة. أنت بالتأكيد لا ترغب أن يكون للآخرين مدخلاً لمعلوماتك الخاصة. ومن الواضح أن معظم الأشخاص يرغبون في الحفاظ على خصوصية معلوماتهم الحساسة مثل كلمات المرور ومعلومات البطاقة الائتمانية وعدم تمكن الآخرين من الوصول إليها، والكثير من الأشخاص لا يدركون بأن بعض المعلومات التي قد تبدو تافهة أو لا معنى لها بالنسبة لهم فإنها قد تعني الكثير لأناس آخرين وخصوصاً إذا ما تم تجميعها مع أجزاء أخرى من المعلومات. فعلى سبيل المثال، يمكن للشركة الراغبة في الحصول على معلومات شخصية عنك للأغراض التسويقية أن تشتري هذه المعلومات من شخص يقوم بتجميعها من خلال الوصول إلى جهاز كمبيوترك بشكل غير شرعي. ومن المهم كذلك أن تفهم أنك حتى ولو لم تقم بإعطاء معلوماتك لأي شخص عبر الإنترنت، فقد يتمكن بعض الأشخاص من الوصول إلى نظام الكمبيوتر لديك للحصول على المعلومات التي يحتاجونها دون علم أو إذن منك.

-

August 9th, 2016, 13:56 #73عضو متألق

- تاريخ التسجيل

- Feb 2010

- الدولة

- السعودية، ينبع البحر

- العمر

- 55

- المشاركات

- 810

- معدل تقييم المستوى

- 56

استراليا تنشئ وحدة متخصصة في الأمن الإلكتروني لتتبع أموال الإرهاب

سيدني (رويترز) - قالت الحكومة الاسترالية يوم الثلاثاء إنها أسست وحدة مخابرات إلكترونية لكشف تمويل الإرهاب وعمليات غسيل الأموال والاحتيال المالي على الإنترنت بسبب التهديدات "غير المسبوقة" للأمن القومي.

استراليا تنشئ وحدة متخصصة في الأمن الإلكتروني لتتبع أموال الإرهاب

سيدني (رويترز) - قالت الحكومة الاسترالية يوم الثلاثاء إنها أسست وحدة مخابرات إلكترونية لكشف تمويل الإرهاب وعمليات غسيل الأموال والاحتيال المالي على الإنترنت بسبب التهديدات "غير المسبوقة" للأمن القومي.

ويوسع هذا من أحد أهداف رئيس الوزراء المحافظ مالكولم ترنبول الذي أعيد انتخابه بفارق ضئيل في الشهر الماضي بعد تعهده بتحسين الأمن الإلكتروني واستناد الاقتصاد إلى التكنولوجيا المتطورة.

وتتبع الوحدة الجديدة المركز الاسترالي للتقارير والتحليلات وهو مركز يتعقب مسار الأموال والتمويلات. وقال وزير العدل مايكل كينان إنها ستحقق في مجالات السداد عبر الإنترنت والجرائم الإلكترونية المالية لمكافحة غسيل الأموال والشبكات الإجرامية.

وقال كينان في بيان "نعلم أن استخدام هويات زائفة ما زال وسيلة رئيسية تفتح المجال أمام الجرائم الخطيرة والمنظمة والإرهاب."

وأشار البيان إلى أن الوحدة الجديدة ستتعاون مع خدمات تابعة لحكومتي استراليا ونيوزيلندا معنية ببطاقات الهوية وذلك لرصد عمليات التوظيف الوهمية التي تستخدمها العصابات الإجرامية لتجنيد أبرياء بغرض تحويل الأموال بين المناطق المختلفة.

وقال كينان إن الوحدة الجديدة ستتعاون أيضا مع الشبكة الاسترالية للإبلاغ عن الجرائم الإلكترونية بهدف لصد الأنماط والاتجاهات التي قد تدل على جرائم احتيال مالي واسعة النطاق أو أساليبها.

وذكرت رويترز في وقت سابق أن قرار البنوك الاسترالية الكبرى وقف تقديم خدمة الحوالات المالية إلى الخارج دفع كثيرين للجوء لتحويل الأموال عبر قنوات سرية وهو ما يجعل من الأصعب على السلطات رصده.

وفي فبراير شباط حاول قراصنة إلكترونيون مجهولون سرقة نحو مليار دولار من حساب مصرف بنجلادش المركزي في مجلس الاحتياطي الاتحادي (البنك المركزي الأمريكي) في نيويورك ونجحوا في تحويل 81 مليون دولار إلى أربعة حسابات في مؤسسة ريزال للخدمات المصرفية التجارية في مانيلا.

-

September 22nd, 2016, 23:37 #74عضو ذهبي

- تاريخ التسجيل

- Sep 2010

- الدولة

- السعودية، الرياض

- العمر

- 47

- المشاركات

- 1,777

- معدل تقييم المستوى

- 53

ياهو تقول إن ما لا يقل عن 500 مليون من حساباتها اخترقت في 2014

ادي السيليكون (رويترز) - قالت شركة ياهو يوم الخميس إن المعلومات المتعلقة بما لا يقل عن 500 مليون من حسابات مستخدميها سرقت من شبكتها في 2014 من جانب من قالت إنه "طرف ترعاه دولة".

ياهو تقول إن ما لا يقل عن 500 مليون من حساباتها اخترقت في 2014

ادي السيليكون (رويترز) - قالت شركة ياهو يوم الخميس إن المعلومات المتعلقة بما لا يقل عن 500 مليون من حسابات مستخدميها سرقت من شبكتها في 2014 من جانب من قالت إنه "طرف ترعاه دولة".

وأضافت الشركة إن البيانات المسروقة تشمل أسماء وعناوين البريد الإلكتروني وأرقام الهاتف وتواريخ الميلاد وكلمات المرور المجزأة لكنها قد لا تشمل كلمات مرور غير محمية أو بيانات الدفع ببطاقات الائتمان أو المعلومات الخاصة بالحسابات المصرفية.

وتابعت الشركة "لم يجد التحقيق دليلا على أن الطرف الذي ترعاه دولة موجود حاليا في شبكة ياهو." وقالت ياهو إنها تعمل مع سلطات إنفاذ القانون بشأن المسألة.

ولم يتضح مدى التأثير المحتمل لهذا الكشف على خطة ياهو لبيع خدمتها للبريد الإلكتروني أو غيرها من العمليات الأساسية الإلكترونية لشركة فيرايزون كوميونيكيشنز.

كانت فيرايزون قد أعلنت في يوليو تموز إنها ستشتري العمليات الأساسية الالكترونية مقابل 4.83 مليار دولار.

وقالت فيرايزون يوم الخميس إنها أُبلغت بالخرق في اليومين الماضيين. وأضافت "سنقيم عن كثب المصالح الإجمالية لفيرايزون بينما يستمر التحقيق ... ولحين ذلك لن نكون في وضع يسمح لنا بالمزيد من التعليق."

لا اله الا الله

-

September 24th, 2016, 09:28 #75عضو متألق

- تاريخ التسجيل

- Sep 2014

- الدولة

- السعودية، بيشة

- العمر

- 30

- المشاركات

- 905

- معدل تقييم المستوى

- 63

دعوى قضائية تتهم ياهو بالإهمال الجسيم بعد سرقة بيانات

سان هوزيه (رويترز) - رفع مستخدم لموقع ياهو دعوى قضائية ضد الشركة يوم الجمعة يتهمها بالإهمال الجسيم بعد يوم من إعلانها أن متسللين سرقوا معلومات تخص 500 مليون حساب على الأقل في 2014.

دعوى قضائية تتهم ياهو بالإهمال الجسيم بعد سرقة بيانات

سان هوزيه (رويترز) - رفع مستخدم لموقع ياهو دعوى قضائية ضد الشركة يوم الجمعة يتهمها بالإهمال الجسيم بعد يوم من إعلانها أن متسللين سرقوا معلومات تخص 500 مليون حساب على الأقل في 2014.

ورفع رونالد شوارتز وهو من ولاية نيويورك الدعوى أمام المحكمة الاتحادية في سان هوزيه بولاية كاليفورنيا نيابة عن كل مستخدمي ياهو في الولايات المتحدة الذين سرقت معلوماتهم الشخصية. وتطالب الدعوى بتعويضات لم يكشف عنها.

كانت ياهو أعلنت يوم الخميس أن معلومات خاصة بنحو 500 مليون من حسابات مستخدميها سرقت من شبكتها في 2014 من جانب من قالت إنه "طرف ترعاه دولة".

وأضافت الشركة أن البيانات المسروقة تشمل أسماء وعناوين البريد الإلكتروني وأرقام الهاتف وتواريخ الميلاد وكلمات المرور المجزأة لكنها قد لا تشمل كلمات مرور غير محمية أو بيانات الدفع ببطاقات الائتمان أو المعلومات الخاصة بالحسابات المصرفية.

-

September 24th, 2016, 10:37 #76عضو متميز

- تاريخ التسجيل

- Sep 2010

- الدولة

- السعودية، شقراء

- العمر

- 42

- المشاركات

- 703

- معدل تقييم المستوى

- 38

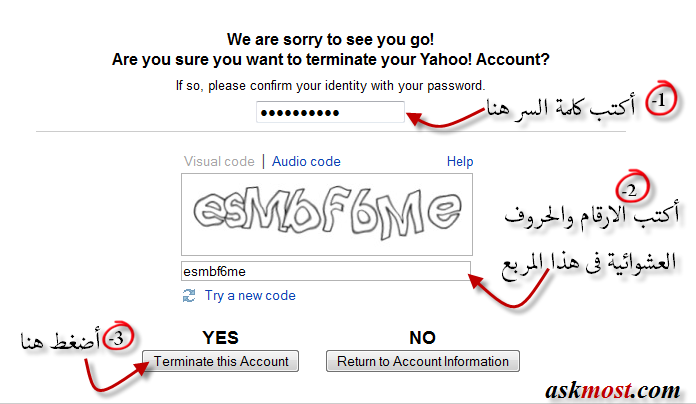

بعض مستخدمي ياهو الغاضبين من اختراق بياناتهم يغلقون حساباتهم

(رويترز) - سارع الكثيرون من مستخدمي ياهو يوم الجمعة إلى اغلاق حساباتهم وبعضها لم يستخدمها أصحابها منذ سنوات وذلك بعد أن أعلنت شركة الانترنت إنها تعرضت لواحدة من أكبر الخروقات الإلكترونية في العالم.

بعض مستخدمي ياهو الغاضبين من اختراق بياناتهم يغلقون حساباتهم

(رويترز) - سارع الكثيرون من مستخدمي ياهو يوم الجمعة إلى اغلاق حساباتهم وبعضها لم يستخدمها أصحابها منذ سنوات وذلك بعد أن أعلنت شركة الانترنت إنها تعرضت لواحدة من أكبر الخروقات الإلكترونية في العالم.

فبعد أن كشفت ياهو يوم الخميس أن قراصنة حصلوا على كلمات مرور مشفرة لأكثر من 500 مليون حساب في عام 2014 لجأ آلاف المستخدمين إلى وسائل التواصل الاجتماعي للتعبير عن الغضب لاستغراق الشركة عامين حتى تكشف عن خرق البيانات.

وقال العديد من المستخدمين إن القرصنة دفعهتم إلى غلق حسابات البريد الإلكتروني على ياهو. وقل ريك هوليستر الذي يملك شركة تحقيق خاصة في تالاهاسي بولاية فلوريدا "ربما نلجأ جميعا إلى التخلي عن ياهو".

ففي مذكرة أرسلت إلى العملاء يوم الخميس حثت ياهو المستخدمين على تغيير كلمات المرور الخاصة بهم وكذلك الأسئلة الأمنية لكن بعض المستخدمين قالوا إنه سيكون من الأيسر التخلي عن حساباتهم تماما لانهم لا يستخدمونها تقريبا.

وتخسر الشركة المستخدمين وحركة المرور وعائدات الاعلانات في السنوات الأخيرة ووافقت خلال الصيف على بيع الأعمال التجارية الأساسية عبر الانترنت إلى شركة فيريزون مقابل 4.8 مليار دولار.

وقالت راشل وعمرها 33 عاما من نيوكاسل في انجلترا والتي طلبت من رويترز عدم ذكر اسمها الأخير إنها سوف تغلق حسابها على ياهو والذي فتحته في عام 1999.

وأضافت راشل -التي تشعر بالحنق إزاء عدم حماية الشركة لبيانات عملائها بشكل أفضل- أنها تعتقد أن هذا قد يكون ضربة جديدة لخدمة البريد الإلكتروني التي تجاوزتها في الشعبية خدمة جي ميل لشركة جوجل خلال العقد الماضي.

وقال آخرون إنهم يسارعون إلى تغيير معلومات تسجيل الدخول ليس فقط لياهو ولكن لحسابات الانترنت المتعددة التي استخدمت نفس كلمات المرور.

-

September 30th, 2016, 15:44 #77عضو متألق

- تاريخ التسجيل

- Aug 2013

- الدولة

- السعودية، الجبيل

- المشاركات

- 781

- معدل تقييم المستوى

- 46

شركة إنترنت تتحدى مزاعم ياهو بشأن ضلوع دولة في سرقة بيانات

واشنطن (رويترز) - أكدت شركة متخصصة في أمن الانترنت أن عصابة إجرامية في شرق أوروبا هي التي سرقت بيانات 500 مليون حساب من ياهو لتضيف بعدا جديدا في التحقيق الصعب بشأن السرقة الضخمة غير المسبوقة.

شركة إنترنت تتحدى مزاعم ياهو بشأن ضلوع دولة في سرقة بيانات

واشنطن (رويترز) - أكدت شركة متخصصة في أمن الانترنت أن عصابة إجرامية في شرق أوروبا هي التي سرقت بيانات 500 مليون حساب من ياهو لتضيف بعدا جديدا في التحقيق الصعب بشأن السرقة الضخمة غير المسبوقة.

ونشرت شركة (إنفو آرمور) ومقرها ولاية أريزونا الأمريكية تقريرا تتحدى نتائجه ما أعلنته ياهو بأن "طرفا ترعاه دولة" يقف وراء السرقة التي أعلنت عنها الأسبوع الماضي.

وقالت إنفو آرمور التي تمد الشركات بوسائل حماية ضد سرقة بيانات الموظفين إن البيانات المسروقة بيعت بعد ذلك لثلاثة عملاء على الأقل منهم جماعة ترعاها دولة.

ولم يتسن لرويترز التحقق من تقرير إنفو آرمور. ورفضت ياهو التعليق. ولم يرد مكتب التحقيقات الاتحادي الذي يحقق في السرقة على طلب للتعليق.

وقال مصدر بالحكومة الأمريكية مطلع على التحقيق إنه لا يوجد حتى الآن دليل ملموس بشأن وقوف دولة وراء السرقة. وتحديد المسؤول في الهجمات الالكترونية مهمة صعبة على كل من وكالات المخابرات وشركات الأبحاث.

كانت ياهو أعلنت الأسبوع الماضي أن البيانات المتعلقة بما لا يقل عن 500 مليون من حسابات مستخدميها سرقت من شبكتها في 2014 من جانب ما وصفته "بطرف ترعاه دولة".

-

October 5th, 2016, 11:55 #78عضو متميز

- تاريخ التسجيل

- Jun 2016

- الدولة

- السعودية، الطائف

- العمر

- 35

- المشاركات

- 679

- معدل تقييم المستوى

- 68

ياهو فحصت سرا البريد الإلكتروني لعملائها لصالح المخابرات الأمريكية

سان فرانسيسكو - جوزيف مين (رويترز) - قال أشخاص مطلعون إن شركة ياهو صممت سرا برنامجا مخصصا للبحث في كل رسائل البريد الإلكتروني الواردة لعملائها بحثا عن معلومات محددة قدمها مسؤولون بالمخابرات الأمريكية.

ياهو فحصت سرا البريد الإلكتروني لعملائها لصالح المخابرات الأمريكية

سان فرانسيسكو - جوزيف مين (رويترز) - قال أشخاص مطلعون إن شركة ياهو صممت سرا برنامجا مخصصا للبحث في كل رسائل البريد الإلكتروني الواردة لعملائها بحثا عن معلومات محددة قدمها مسؤولون بالمخابرات الأمريكية.

وقال ثلاثة موظفين سابقين وشخص رابع مطلع على الأحداث إن الشركة التزمت بالطلب السري للحكومة الأمريكية وقامت بفحص مئات الملايين من حسابات ياهو للبريد الإلكتروني بناء على طلب من وكالة الأمن القومي أو مكتب التحقيقات الاتحادي.

وقال بعض خبراء المراقبة إن ذلك يمثل أول حالة تظهر لشركة إنترنت أمريكية توافق على طلب لوكالة مخابرات للبحث في كل الرسائل الواردة بدلا من فحص الرسائل المخزنة أو فحص عدد قليل من الحسابات لحظة وصولها.

ومن غير المعروف ما هي المعلومات التي كان مسؤولو المخابرات يبحثون عنها وكانوا يريدون فقط أن تفحص ياهو مجموعة من الأحرف. وقالت المصادر إن ذلك قد يعني عبارة في رسالة أو أحد المرفقات.

ولم يتسن لرويترز تحديد البيانات التي ربما تكون ياهو قد سلمتها إن كانت فعلت ذلك وما إذا كان مسؤولو المخابرات تواصلوا مع شركات أخرى لخدمات البريد الإلكتروني من أجل طلبات مماثلة.

وبحسب اثنين من الموظفين السابقين فإن قرار الرئيسة التنفيذية لياهو ماريسا ماير الانصياع للتوجيهات أزعجت كبار المسؤولين التنفيذيين وأدت إلى استقالة رئيس أمن المعلومات بالشركة اليكس ستاموس في يونيو حزيران 2015 الذي يتولى الآن المنصب ذاته في فيسبوك.

وقالت الشركة في بيان مقتضب ردا على أسئلة لرويترز بشأن الطلب "ياهو شركة تلتزم بالقانون وتمتثل لقوانين الولايات المتحدة." وامتنعت الشركة عن الخوض في مزيد من التفاصيل.

ورفض ستاموس طلبا لإجراء مقابلة عبر متحدث باسم فيسبوك.

وأحالت وكالة الأمن القومي الأسئلة إلى مكتب مدير المخابرات الوطنية الذي رفض التعقيب.

وقال الأشخاص المطلعون على الأمر إن طلب بحث حسابات البريد الإلكتروني لياهو جاء في شكل منشور سري أرسل للفريق القانوني بالشركة.

ومن المعروف أن شركات الهاتف والإنترنت الأمريكية سلمت كما هائلا من بيانات العملاء لوكالات المخابرات. لكن بعض المسؤولين الحكوميين السابقين وخبراء المراقبة قالوا إنهم لم يروا في السابق مثل هذا الطلب الواسع لبيانات لحظة وصولها ولم يروا طلبا يستدعي تصميم برنامج كمبيوتر جديد.

وقال ألبرت جيداري المحامي الذي مثل شركات الهاتف والإنترنت في قضايا المراقبة لمدة 20 عاما قبل أن ينتقل إلى جامعة ستانفورد هذا العام "لم أشهد هذا قط... عملية تنصت على معلومات محددة لحظة وصولها."

وأضاف "سيكون من الصعب حقا على شركات تقديم الخدمة القيام بذلك."

ورجح خبراء أن تكون وكالة الأمن القومي أو مكتب التحقيقات الاتحادي قدم طلبات مماثلة لشركات الإنترنت لأن من الواضح أنهما لا يعرفان حسابات البريد الإلكتروني التي يستخدمها الهدف. وتتقدم وكالة الأمن القومي عادة بطلبات مراقبة محلية عبر مكتب التحقيقات الاتحادي ولذلك من الصعب معرفة أي وكالة تحتاج المعلومات.

وقالت شركتا ألفابت -وهي الشركة القابضة لجوجل- ومايكروسوفت وهما شركتا البريد الإلكتروني الرئيسيتان في الولايات المتحدة إنهما لم تقوما بعمليات بحث مماثلة في رسائل البريد الإلكتروني.

وقال متحدث باسم جوجل في بيان "لم نتلق مثل هذا الطلب قط لكن إذا حدث فسيكون ردنا بسيطا ‘لا يمكن‘."

وقال متحدث باسم مايكروسوفت في بيان "لم نشارك مطلقا في فحص سري لحركة البريد الإلكتروني مثلما ورد بشأن ياهو اليوم." ورفضت الشركة التعقيب عما إذا كانت تقلت مثل هذا الطلب.

-

October 6th, 2016, 13:05 #79عضو برونزي

- تاريخ التسجيل

- Feb 2015

- الدولة

- السعودية، الخبر

- العمر

- 45

- المشاركات

- 1,183

- معدل تقييم المستوى

- 86

فحص ياهو للبريد الإلكتروني لملايين المستخدمين تم بموجب قانون للمخابرات

واشنطن (رويترز) - قال مسؤولان مطلعان بالحكومة الأمريكية إن عملية قامت بها شركة ياهو في 2015 لفحص البريد الوارد لعملائها بحثا عن معلومات محددة طلبتها الحكومة الأمريكية جرت بموجب قانون للمخابرات ستنتهي صلاحية أجزاء منه العام القادم.

فحص ياهو للبريد الإلكتروني لملايين المستخدمين تم بموجب قانون للمخابرات

واشنطن (رويترز) - قال مسؤولان مطلعان بالحكومة الأمريكية إن عملية قامت بها شركة ياهو في 2015 لفحص البريد الوارد لعملائها بحثا عن معلومات محددة طلبتها الحكومة الأمريكية جرت بموجب قانون للمخابرات ستنتهي صلاحية أجزاء منه العام القادم.

وذكرت رويترز يوم الثلاثاء أن برنامج ياهو جاء استجابة لطلب سري للحكومة الأمريكية لفحص رسائل البريد الإلكتروني الخاصة بمئات الملايين من مستخدمي ياهو.

وأشعل الكشف من جديد شرارة الجدال القائم منذ فترة طويلة في الولايات المتحدة حول التوازن الملائم بين الخصوصية الرقمية والأمن القومي.

وقال المصدران اللذان طلبا عدم نشر اسميهما للتحدث بحرية إن هذا الإجراء أجازه أمر صادر عن محكمة مراقبة المخابرات الخارجية.

وأضاف المصدران أن الطلب الذي قدم لياهو جاء بموجب قانون مراقبة المخابرات الخارجية . وقالا إن الطلب صدر وفقا لبند 702 من القانون والذي سينتهي العمل به في 31 ديسمبر كانون الأول 2017 ما لم يتحرك المشرعون لتجديده.

ووصفت ياهو في بيان يوم الأربعاء تقرير رويترز "بالمضلل" وقالت إن "فحص البريد الإلكتروني الذي ورد في المقال ليس موجودا في أنظمتنا".

وعندما طلب من ياهو تحديد التضليل في تقرير رويترز امتنعت عن التعليق.

وقال موظفون سابقون بشركة ياهو لرويترز إن موظفي الأمن عطلوا برنامج الفحص بعد اكتشافه ولم يتم إعادة تشغيله قبل أن يترك أليكس ستاموس كبير مسؤولي الأمن السابق بالشركة منصبه للعمل في فيسبوك العام الماضي.

وتحقق لجنتا المخابرات بمجلسي الكونجرس في طبيعة الأمر الذي صدر لياهو.

-

October 8th, 2016, 12:11 #80عضو متألق

- تاريخ التسجيل

- Sep 2014

- الدولة

- السعودية، بيشة

- العمر

- 30

- المشاركات

- 905

- معدل تقييم المستوى

- 63

الحكومة الأمريكية تواجه ضغوطا للكشف عن أمر لمحكمة سرية بالبحث في بريد ياهو

سان فرانسيسكو (رويترز) - دعا عضو بمجلس الشيوخ الأمريكي وجماعات مدنية منتقدة لممارسات المراقبة يوم الجمعة الحكومة الى الكشف عن أمر أصدرته محكمة سرية في عام 2015 يطلب من شركة ياهو فحص كل رسائل البريد الالكتروني الوارد لمستخدميها قائلين إن ذلك يتضمن فيما يبدو تفسيرات جديدة تتعلق بمسألتين قانونيتين مهمتين على الأقل.

الحكومة الأمريكية تواجه ضغوطا للكشف عن أمر لمحكمة سرية بالبحث في بريد ياهو

سان فرانسيسكو (رويترز) - دعا عضو بمجلس الشيوخ الأمريكي وجماعات مدنية منتقدة لممارسات المراقبة يوم الجمعة الحكومة الى الكشف عن أمر أصدرته محكمة سرية في عام 2015 يطلب من شركة ياهو فحص كل رسائل البريد الالكتروني الوارد لمستخدميها قائلين إن ذلك يتضمن فيما يبدو تفسيرات جديدة تتعلق بمسألتين قانونيتين مهمتين على الأقل.

وتتركز مخاوفهم على طبيعة المساعدة الفنية التي طلبت المحكمة من ياهو توفيرها ونطاق البحث الذي قال خبراء قانونيون انه يبدو انه شمل الشبكة الكاملة لشركة الانترنت التي يوجد مقرها في وادي السليكون.

وثبتت ياهو برنامجا مخصصا للبحث في رسائل البريد الخاص بمئات الملايين من الحسابات بناء على طلب محكمة مراقبة الاستخبارات الأجنبية وهي محكمة سرية وفقا لما أوردته رويترز يوم الثلاثاء.

وقال ثلاثة من العاملين السابقين وشخص رابع مطلع على هذه الأحداث لرويترز انهم كانوا يبحثون عن الرسائل التي تحتوي على قطعة مفردة من المحتوى الرقمي.

وقال مسؤولون في الاستخبارات لرويترز إن كل ما كان مطلوبا من ياهو هو تعديل النظم القائمة لمنع إرسال مواد إباحية خاصة بالأطفال عبر البريد الالكتروني للشركة أو تصفية الرسائل الضارة غير المرغوبة.

لكن مرشحات المواد الإباحية كانت تستهدف فقط الفيديو والصور الثابتة ولا يمكن أن تبحث في النصوص كما فعل برنامج ياهو.

ومن ناحية أخرى فإن البحث الذي أجرته ياهو بناء على أمر من المحكمة تم من خلال وحدة ملحقة بنواة لينوكس - وبمعنى آخر فقد جرى دفنه بشكل عميق قرب محور نظام تشغيل خادم البريد الالكتروني وهو إلى الأسفل بمسافة كبيرة عن مكان التعامل مع فرز البريد الالكتروني وفقا لما ذكره ثلاثة من العاملين السابقين في ياهو.

وقالوا إن هذا جعل من الصعب رصد وأيضا جعل من الصعب معرفة ما كان يفعله هذا البرنامج.

معلومات الموضوع

الأعضاء الذين يشاهدون هذا الموضوع

الذين يشاهدون الموضوع الآن: 15 (0 من الأعضاء و 15 زائر)

رد مع اقتباس

رد مع اقتباس

مواقع النشر